Sécurité Réseau : Quiz et Bonnes Pratiques

Classé dans Informatique

Écrit le en  français avec une taille de 8,2 KB

français avec une taille de 8,2 KB

Quiz sur la Sécurité des Réseaux

1. Quels sont les deux énoncés vrais concernant la sécurité des réseaux ? (Choisissez deux réponses.)

- Les pirates expérimentés capables d'écrire leur propre code d'exploitation et les personnes inexpérimentées qui téléchargent des exploits sur Internet constituent une grave menace pour la sécurité des réseaux.

- Protéger les dispositifs de réseau contre les dommages physiques causés par l'eau ou l'électricité est un élément nécessaire de la politique de sécurité.

2. Quelles sont les deux affirmations vraies à propos des attaques du réseau ? (Choisissez deux réponses.)

- Une attaque par force brute cherche à essayer tous les mots de passe possibles à partir d'une combinaison de caractères.

- Les dispositifs dans la DMZ ne doivent pas être entièrement fiables pour les dispositifs internes, et la communication entre la DMZ et les périphériques internes doit être authentifiée pour prévenir les attaques telles que la redirection de port.

3. Les utilisateurs sont incapables d'accéder à un serveur d'entreprise. Le système de journaux indique que le serveur fonctionne lentement, car il reçoit un niveau élevé de fausses demandes de service. Quel type d'attaque se produit ?

- Attaque DoS (Déni de Service)

4. Un directeur des TI a commencé une campagne pour rappeler aux utilisateurs d'éviter d'ouvrir des messages e-mail provenant de sources suspectes. Quel type d'attaque le directeur essaie-t-il de prévenir ?

- Virus (plus généralement, il s'agirait de Phishing ou d'hameçonnage)

5. Quelles sont les deux déclarations concernant la prévention des attaques réseau qui sont vraies ? (Choisissez deux réponses.)

- La sécurité d'atténuation des menaces physiques consiste à contrôler l'accès aux ports console des dispositifs, à étiqueter le parcours des câbles critiques, à installer des systèmes UPS et à assurer le contrôle du climat.

- Changer les noms d'utilisateur et mots de passe par défaut et désactiver ou désinstaller les services inutiles sont des aspects du durcissement des appareils.

6. La détection d'intrusion se produit à quel stade de la roue de la sécurité ?

- Surveillance

7. Quels sont les deux objectifs que doit accomplir une politique de sécurité ? (Choisissez deux réponses.)

- Documenter les ressources nécessaires à protéger.

- Identifier les objectifs de sécurité de l'organisation.

8. Quelles sont les trois caractéristiques d'une bonne politique de sécurité ? (Choisissez trois réponses.)

- Elle définit l'utilisation acceptable et inacceptable des ressources du réseau.

- Elle communique un consensus et définit les rôles.

- Elle définit la façon de traiter les incidents de sécurité.

9. Quels sont les deux états qui définissent les risques de sécurité lorsque les services DNS sont activés sur le réseau ? (Choisissez deux réponses.)

- Par défaut, les requêtes de noms sont envoyées à l'adresse de diffusion 255.255.255.255.

- Le protocole DNS de base ne fournit pas d'assurance d'authentification ou d'intégrité.

10. Quels sont les deux avantages de l'utilisation de Cisco AutoSecure ? (Choisissez deux réponses.)

- Il offre la possibilité de désactiver instantanément les processus et services système non essentiels.

- Il permet à l'administrateur de configurer les politiques de sécurité sans avoir à comprendre toutes les fonctionnalités du logiciel Cisco IOS.

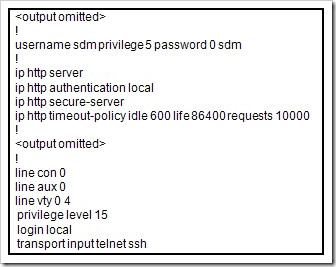

11.

Reportez-vous à l'image. Un administrateur réseau essaie de configurer un routeur pour utiliser SDM, mais cela ne fonctionne pas correctement. Quel pourrait être le problème ?

- Le niveau de privilège de l'utilisateur n'est pas configuré correctement.

12. La convention de nommage des images Cisco IOS permet d'identifier les différentes versions et fonctionnalités de l'IOS. Quelles informations peuvent être obtenues à partir du nom de fichier C2600-d-mz.121-4 ? (Choisissez deux réponses.)

- Le logiciel est une version 12.1, 4e révision.

- L'IOS est pour la plateforme matérielle Cisco 2600.

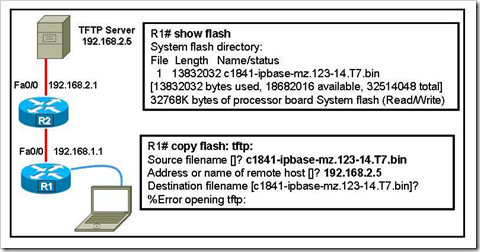

13.

Reportez-vous à l'image. L'administrateur réseau tente de sauvegarder le logiciel IOS du routeur Cisco et reçoit le résultat indiqué. Quelles sont les deux raisons possibles à ce résultat ? (Choisissez deux réponses.)

- Le routeur ne peut pas se connecter au serveur TFTP.

- Le logiciel du serveur TFTP n'a pas été démarré.

14. Quelles sont les deux conditions que l'administrateur réseau doit vérifier avant de tenter de mettre à niveau une image Cisco IOS en utilisant un serveur TFTP ? (Choisissez deux réponses.)

- Vérifier la connectivité entre le serveur TFTP et le routeur à l'aide de la commande ping.

- Vérifier qu'il y a suffisamment de mémoire flash pour la nouvelle image Cisco IOS en utilisant la commande

show flash.

15. Le processus de récupération de mot de passe commence dans quel mode de fonctionnement et utilise quel type de connexion ? (Choisissez deux réponses.)

- Mode ROMMON (ROM monitor)

- Connexion directe via le port console

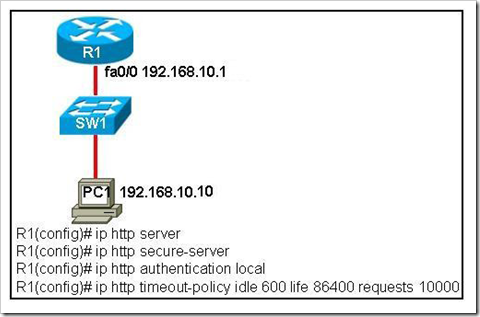

16.

Reportez-vous à l'image. Cisco Security Device Manager (SDM) est installé sur le routeur R1. Quel est le résultat de l'ouverture d'un navigateur Web sur PC1 et de la saisie de l'URL https://192.168.10.1 ?

- La page SDM de R1 apparaît avec une boîte de dialogue demandant un nom d'utilisateur et un mot de passe.

17. Quel énoncé est vrai à propos de Cisco Security Device Manager (SDM) ?

- SDM peut être exécuté à partir de la mémoire du routeur ou d'un PC.

18. Quelle est l'étape nécessaire pour récupérer un mot de passe d'activation perdu sur un routeur ?

- Régler le registre de configuration pour contourner la configuration de démarrage.

19. Quelle est la meilleure défense pour protéger un réseau contre les attaques de phishing ?

- Planifier une formation pour tous les utilisateurs.

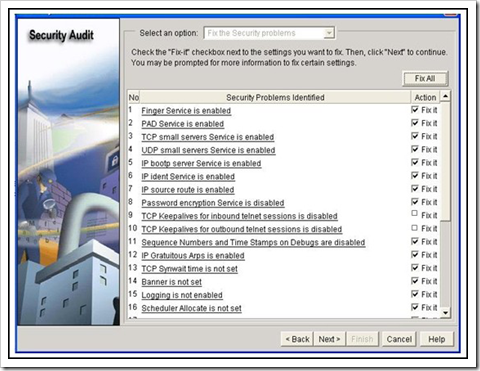

20.

Reportez-vous à l'image. Cisco Security Device Manager (SDM) a été utilisé pour configurer un niveau de sécurité requis sur le routeur.

- SDM reconfigurera les services qui sont marqués dans l'image comme "réparer" pour appliquer les modifications de sécurité proposées.

21.

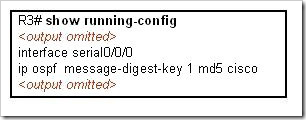

Reportez-vous à l'image. Quel est le but de la commande `ip ospf message-digest-key 1 md5 cisco` dans la configuration ?

- Spécifier une clé utilisée pour authentifier les mises à jour de routage.

22.

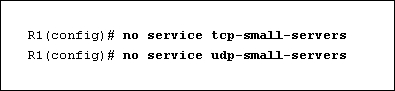

Reportez-vous à l'image. Qu'est-ce qui est accompli lorsque les deux commandes sont configurées sur le routeur ?

- Les commandes désactivent les services tels que echo, discard et chargen sur le routeur pour éviter les failles de sécurité.